Zertifizierung von Informationssicherheits-Managementsystemen (ISMS) nach ISO/IEC 27001

Ihre Expertin für Fragen

Informationssicherheit sorgt für Vertrauen

Wir leben heute in einer digitalen und vernetzten Welt. Der Schutz von Informationen stellt daher für Unternehmen eine große Herausforderung dar. Ein integriertes Informationssicherheits-Managementsystem (ISMS) hilft dabei, die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen in einem Unternehmen zu schützen. Es stellt sicher, dass Risiken identifiziert, bewertet und minimiert werden, um z. B. den Schutz vor Cyberangriffen und Datenverlusten zur gewährleisten. Dadurch wird das Vertrauen von Kunden und Geschäftspartnern gestärkt und gesetzliche Vorgaben erfüllt.

Ihren verantwortungsvollen Umgang mit sensiblen Informationen und Daten können Unternehmen z. B. durch eine unabhängige Zertifizierung ihres Informationssicherheits-Managementsystems belegen. Das ISMS wird dabei nach dem international anerkannten Standard ISO/IEC 27001 überprüft und im Stichprobenverfahren auf Einhaltung der Kriterien zur Normkonformität zertifiziert.

Ihre Vorteile einer ISMS-Zertifizierung im Überblick

Die ISO/IEC 27001 bildet als international anerkannter Standard für Informationssicherheit ein umfassendes Rahmenwerk zur Identifizierung, Bewertung und Verwaltung von Risiken und Chancen. Die Umsetzung des Standards hilft Ihnen dabei, Ihre Informationssicherheitsprozesse und -verfahren kontinuierlich zu verbessern und Schwachstellen zu identifizieren und zu beheben.

Durch eine Zertifizierung nach ISO/IEC 27001 können Sie das in Sie gesetzte Vertrauen und Ihre Glaubwürdigkeit bei Kunden, Partnern und Stakeholdern steigern, indem Sie belegbar zeigen, dass Sie angemessene Maßnahmen zum Schutz der Informationen ergriffen haben.

Eine Zertifizierung nach ISO/IEC 27001 unterstützt Sie dabei, die Datenschutzanforderungen und andere rechtliche sowie regulatorische Anforderungen einzuhalten.

Die ISMS-Zertifizierung im Überblick

Normative Anforderungen an das ISMS

Die Anforderungen für eine Zertifizierung des Informationssicherheits-Managementsystems sind in der Norm ISO/IEC 27001:2022 festgelegt. Diese Norm beschreibt, wie ein Unternehmen oder eine Organisation die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen gewährleisten kann. Die Norm besteht aus den folgenden Abschnitten:

- Anwendungsbereich

- Normative Verweisungen

- Begriffe und Definitionen

- Kontext der Organisation

- Führung

- Planung

- Unterstützung

- Betrieb

- Bewertung der Leistung

- Verbesserung

Diese Abschnitte entsprechen der „High-Level-Struktur“ und sind innerhalb der aktuell gültigen Managementsysteme einheitlich, um entsprechend verschiedene Managementsysteme integriert im Unternehmen leben zu können. Für eine Zertifizierung nach ISO/IEC 27001-Zertifizierung muss ein Unternehmen nachweisen, dass es alle Anforderungen der Norm erfüllt hat. Dies erfolgt durch eine unabhängige Prüfung der Dokumentation sowie eine Vor-Ort-Prüfung der Implementierung und Wirksamkeit des ISMS.

Herausforderungen für Unternehmen

Zertifizierung nach ISO/IEC 27001 ist eine anspruchsvolle Aufgabe für jedes Unternehmen, da es sich um ein umfassendes Informationssicherheits-Managementsystem (ISMS) handelt, das sicherstellt, dass sensible Daten und Informationen des Unternehmens vor Cyberangriffen, Datenverlust oder unerlaubtem Zugriff geschützt werden.

Einige der besonderen Herausforderungen, die Unternehmen bei der Zertifizierung nach ISO/IEC 27001 angehen müssen, sind:

- Umfassende Dokumentation: Das Unternehmen muss eine umfassende Dokumentation aller relevanten Informationssicherheitsrichtlinien, -verfahren und -kontrollen erstellen und pflegen.

- Umsetzung von Sicherheitsmaßnahmen: Das Unternehmen muss ein umfassendes Informationssicherheits-Managementsystem implementieren und Sicherheitsmaßnahmen wie Zugriffskontrollen, Netzwerksicherheit, Sicherheitsüberwachung, Notfallmanagement und Schulungen für Mitarbeitende umsetzen.

- Ressourcen: Das Unternehmen muss ausreichende Ressourcen bereitstellen, um das ISMS effektiv zu betreiben und aufrechtzuerhalten, einschließlich finanzieller Ressourcen, Mitarbeitertraining und technischer Infrastruktur.

- Compliance: Das Unternehmen muss sicherstellen, dass alle gesetzlichen Anforderungen, einschließlich Datenschutz- und Sicherheitsanforderungen, erfüllt sind und dass es auf dem neuesten Stand der Technik ist.

- Interne Audits und Überprüfungen: Das Unternehmen muss regelmäßige interne Audits und Überprüfungen durchführen, um sicherzustellen, dass das ISMS effektiv ist und dass alle Sicherheitskontrollen korrekt funktionieren.

- Externe Zertifizierungsprüfung: Das Unternehmen muss sich einer externen Zertifizierungsprüfung durch einen unabhängigen Dritten unterziehen, um zu demonstrieren, dass es die Anforderungen der ISO/IEC 27001 erfüllt.

Diese Herausforderungen erfordern eine umfassende Analyse der Geschäftsprozesse und eine kontinuierliche Verbesserung des Informationssicherheits-Managementsystems, um sicherzustellen, dass das Unternehmen immer auf dem neuesten Stand ist und seine Systeme und Prozesse kontinuierlich verbessert werden.

Wichtige Dokumente für ein ISMS

Für eine ISO/IEC 27001-Zertifizierung sind verschiedene Dokumente erforderlich. Hier sind einige der zwingend erforderlichen Dokumente aufgeführt:

- Informationssicherheits-Politik: Dieses Dokument beschreibt die Ziele und Grundsätze für die Informationssicherheit in Ihrem Unternehmen.

- Risikobewertungs- und Behandlungsplan: Hierbei handelt es sich um ein Dokument, das Ihre Risikobewertungs- und Risikobehandlungsprozesse beschreibt. Es sollte beinhalten, wie Sie Bedrohungen identifizieren, Risiken bewerten, Behandlungsmaßnahmen planen und umsetzen, sowie die Effektivität dieser Maßnahmen messen.

- Sicherheitskonzept: Eine Dokumentation der Schutzmaßnahmen, die getroffen wurden, um die Risiken zu behandeln, die in der Risikobewertung identifiziert wurden.

- Sicherheitsrichtlinien und -prozeduren: Eine Dokumentation der Richtlinien und Prozeduren, die das Unternehmen befolgt, um sicherzustellen, dass die Informationssicherheit gewahrt bleibt.

- Notfallplan: Eine Dokumentation der Prozeduren, die im Falle einer Sicherheitsverletzung oder eines Sicherheitsereignisses eingeleitet werden müssen.

- Schulungsdokumentation: Eine Dokumentation der Schulungsmaßnahmen, die Mitarbeiterinnen und Mitarbeiter in Bezug auf Informationssicherheit durchlaufen haben.

- Statement of Applicability (SoA): Dieses Dokument beschreibt, welche Kontrollen aus der ISO/IEC 27001 Sie implementiert haben und welche nicht. Es sollte auch Ihre Gründe für die Nichtimplementierung bestimmter Kontrollen erklären.

- Interne Audits: Sie müssen interne Audits durchführen, um sicherzustellen, dass Ihre Informationssicherheits-Managementsystemprozesse ordnungsgemäß funktionieren. Dokumentationen von Auditberichten, Auditschritten, Korrekturmaßnahmen, Rückverfolgbarkeit und Auditnachweise sollten gesammelt werden.

- Protokolle und Aufzeichnungen: Eine Dokumentation von Überwachungsprotokollen, Sicherheitsereignissen und sonstigen Aufzeichnungen, die den Betrieb und die Überwachung des Informationssicherheitssystems dokumentieren.

- Managementbewertungen: Ihre oberste Leitung, welche zumeist die Geschäftsleitung ist, sollte regelmäßig die Wirksamkeit Ihres Informationssicherheits-Managementsystems bewerten und entsprechende Entscheidungen treffen. Dokumentationen von Bewertungen, Rückmeldungen und Entscheidungen sollten gesammelt werden.

Diese Dokumente sind nur einige Beispiele für die Art der Dokumentation, die für eine ISO/IEC 27001-Zertifizierung erforderlich ist. Es kann je nach Unternehmen und Situation unterschiedlich sein, welche Dokumente genau benötigt werden.

Wichtige andere Normen aus der Familie ISO/IEC 2700x

Eine ISO/IEC 27001-Zertifizierung bezieht sich auf den internationalen Standard für Informationssicherheits-Managementsysteme (ISMS) und setzt voraus, dass Organisationen bestimmte Standards und Anforderungen erfüllen. Hier sind einige der wichtigsten Standards, die bei der Vorbereitung auf eine ISO/IEC 27001-Zertifizierung von Bedeutung sind:

- ISO/IEC 27002: Der Standard gibt Richtlinien für die Auswahl, Umsetzung und Verwaltung von Sicherheitsmaßnahmen und -kontrollen, die im Rahmen eines ISMS eingesetzt werden können.

- ISO/IEC 27003: Der Standard legt den Rahmen für die Planung und Implementierung von ISMS-Projekten fest.

- ISO/IEC 27004: Der Standard beschreibt, wie eine Organisation ein System für das Messen, Überwachen und Berichten von Leistungen in Bezug auf ihr ISMS einrichten kann.

- ISO/IEC 27005: Der Standard beschreibt, wie Risikobewertungen und Risikomanagement für Informationssicherheit durchgeführt werden können.

- ISO/IEC 27006: Der Standard legt die Anforderungen für Organisationen fest, die Zertifizierungsprüfungen für ISMS durchführen.

- ISO/IEC 27701: Der Standard legt die Anforderungen für ein Datenschutzmanagementsystem (DPMS) fest, das Teil eines ISMS sein kann.

Diese Standards sind für eine ISO/IEC 27001-Zertifizierung von Bedeutung, da sie die Organisationen bei der Einrichtung und Implementierung eines wirksamen ISMS unterstützen.

Was ändert sich für Unternehmen mit der neuen ISO/IEC 27001:2022?

Durch die Aktualisierung des Standards ist dieser prozessorientierter und im Arbeitsalltag einfacher in die Prozesslandschaft der Unternehmen zu integrieren. Der Standard wurde nicht vollständig revidiert, jedoch relevante Änderungen wurden eingespielt. Die aussagekräftigste Änderung wurde im Anhang A vorgenommen.

Einstufung jeder Maßnahme in 5 Attribute:

- Kontrolltyp (Präventiv, Detektiv, Korrektiv)

- Eigenschaften der Informationssicherheit (Vertraulichkeit, Integrität, Verfügbarkeit)

- Cybersicherheitskonzepte (identifizieren, schützen, erkennen, reagieren, wiederherstellen)

- Operative Fähigkeiten (Vermögensverwaltung, Management von Bedrohungen & Schwachstellen, Rechtliche Aspekte & Compliance, Verwaltung von Ereignissen der Informationssicherheit)

- Sicherheitsdomänen (Governance & Ökosystem, Schutz, Abwehr, Widerstandsfähigkeit)

Im Abschnitt 6.1.3 c) wurden die „Maßnahmenziele“ gestrichen und redaktionell wurde der Begriff „Maßnahme“ in den neuen Begriff „Informationssicherheitsmaßnahme“ korrigiert. Im Abschnitt 6.1.3 d) wurden Unklarheiten beseitigt durch Änderungen der Wortlaute.

In der vorherigen Version der ISO/IEC 27001 wurden 114 Maßnahmen in 14 Abschnitten geführt, dies verringert sich in der neuen Revision ISO/IEC 27001:2022 zu 93 Maßnahmen in 4 Abschnitten, davon sind 11 Maßnahmen neu formuliert, 24 Maßnahmen wurden aus vorherigen Maßnahmen zusammengeführt und 58 Maßnahmen wurden inhaltlich aktualisiert. Basierend darauf wurde die Struktur überdacht und neu angeordnet.

Die ISO/IEC 27001:2022-10 ersetzt die vorherige Version aus dem Jahre 2013.

Die Übergangsfrist beträgt gesamt drei (3) Jahre bzw. 36 Monate. Diese Übergangsfrist endet am 31. Oktober 2025. Detaillierte Informationen zu den Vorgaben sind benannt im IAF MD 26:2022. Ein Erst-Zertifizierungsaudit wird regulär direkt nach den neuen Anforderungen der ISO/IEC 27001:2022 durchgeführt, für bestehende Zertifizierungen muss das Zertifikat entsprechend in einem „Transition-Audit“, welches ein Überwachungsaudit oder auch Re-Zertifizierungsaudit sowie Sonderaudit zur Transition oder Übernahmeaudit sein kann, auf die neue Revision geprüft und bestätigt werden. Für die zusätzlichen Anforderungen muss eine zusätzliche Auditzeit vor Ort angesetzt werden von nicht weniger als 0,5 Tagewerke (TW).

Ausgestellte Zertifikate nach ISO/IEC 27001:2013, die nicht in einem Transition-Audit umgestellt wurden, werden am 31. Oktober 2025 automatisch ungültig. Ab dem 1. Mai 2023 führt die DAkkS die Begutachtungen zur Umstellung der Akkreditierung durch. Nach bestätigter Begutachtung und aktualisierter Ausgabe der Akkreditierungsurkunden darf die Zertifizierungsstelle Transition-Audits nach der neuen Revision ISO/IEC 27001:2022 durchführen.

Unsere Kompetenz, Ihr Vorteil

Der Weg zu Ihrer ISMS-Zertifizierung

Auf eine ISMS-Zertifizierung sollte sich Ihr Unternehmen entsprechend vorbereiten, sodass diese möglichst mit geringen Kosten und Zeitaufwand durchgeführt werden kann.

Wesentliche Voraussetzungen für eine Zertifizierung von Informationssicherheits-Managementsystemen sind:

- die Konformität des ISMS mit den Anforderungen gemäß ISO/IEC 27001

- eine angemessene Kompetenz der Informationssicherheit bei allen Beteiligten

- die Sicherheit der Unternehmen, das Zertifizierungsverfahren zeit- und kosteneffizient durchführen zu können.

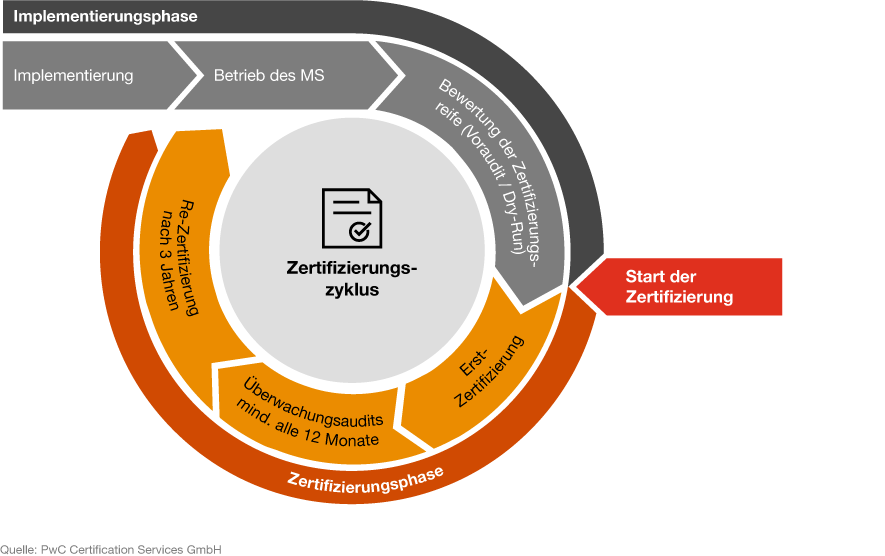

Eine Zertifizierung nach ISO/IEC 27001 folgt einem standardisierten Prozess. Im Allgemeinen sieht der wie folgt aus:

Implementierungsphase

In dieser Phase müssen Sie zunächst sicherstellen, dass Sie alle Voraussetzungen für eine Zertifizierung erfüllen. Dazu gehört, dass Sie ein Informationssicherheits-Managementsystem (ISMS) implementiert haben, das den Anforderungen der Norm entspricht. Außerdem sollten Sie eine Risikoanalyse durchgeführt und dokumentiert haben, wie Sie mit Risiken umgehen, die die Vertraulichkeit, Integrität oder Verfügbarkeit von Informationen beeinträchtigen können.

Im Rahmen der Vorbereitung auf eine Zertifizierung haben sich sogenannte Vor-Audits (Probeläufe / Dry-Runs) bewährt. Bei der Durchführung eines Vor-Audits kann ein externer Dienstleister die Umsetzung der vorhandenen Vorgaben in Ihrem Unternehmen und des zu betrachtenden Managementsystems an der Zentrale und den Standorten Ihres Unternehmen in Bezug auf die angestrebte Zertifizierung nach ISO/IEC 27001 prüfen und beurteilen sowie Schwachstellen gegenüber der Normkonformität identifizieren. Es wird auf bestimmte Bereiche geschaut, jedoch keine vollumfängliche Prüfung durchgeführt, welche mit einer Erst-Zertifizierung vergleichbar wäre.

Wichtig: Die PwC Certification Services GmbH bietet selber keinerlei Beratungen oder Vor-Audits zur Implementierung Ihres Managementsystems an.

Erstzertifizierungsaudit – Stufe 1

Wenn Sie bereit sind, können Sie bei uns als akkreditierte Zertifizierungsstelle einen Antrag auf Zertifizierung stellen. Im Audit der Stufe 1 prüft ein von uns anerkannter Auditor (mind. teilweise vor Ort), ob Ihr Unternehmen grundsätzlich bereit ist für das Audit der Stufe 2. Dazu wird z. B. geprüft, ob die Dokumentation Ihres ISMS den Anforderungen der ISO/IEC 27001 entspricht.

Wurden während des Audits Schwachstellen identifiziert, müssen diese analysiert und durch geeignete Korrekturmaßnahmen behoben werden. In der Regel haben Sie eine bestimmte Frist, in der Sie diese umsetzen müssen.

Erstzertifizierungsaudit – Stufe 2

Wenn Sie die Korrekturmaßnahmen nachweislich erfolgreich umgesetzt haben, erfolgt das Audit der Stufe 2. Es beinhaltet immer ein Audit vor Ort und umfasst alle relevanten Standorte der zu zertifizierenden Organisation. Neben der Dokumentation prüft der Auditor anhand von Interviews mit Mitarbeitenden die Prozesse und Verfahren des implementierten ISMS gemäß den Vorgaben der ISO/IEC 27001.

Bewertung und Zertifizierungsentscheidung

Die Bewertung und Entscheidung der normkonformen Umsetzung der Anforderungen und ggf. Korrekturmaßnahmen des Audits erfolgt durch die Zertifizierungsstelle. Erst wenn alle Anforderungen der Norm erfüllt sind, erhalten Sie das Zertifikat, das eine Laufzeit von drei Jahren hat.

Überwachungsaudits

Um die Wirksamkeit des ISMS zu überprüfen und sicherzustellen, dass dieses weiterhin den Anforderungen der Norm entspricht, werden regelmäßig Überwachungsaudits durchgeführt. Diese finden in der Regel jährlich statt. Das 1. Überwachungsaudit nach der Erst-Zertifizierung muss innerhalb von 12 Monaten nach der Zertifizierungsentscheidung durchgeführt worden sein. Der optimale Zeitpunkt für die Planung des Überwachungsaudits ist der Tag und Monat des Zertifikatsauslaufdatums minus drei (3) Monate. Um diesen Stichtag herum kann ein Zeitfenster von minus (-) drei (3) Monaten und plus (+) drei Monaten flexibel gewählt werden, um die Größe Ihres Unternehmens, den Geltungsbereich, die Komplexität Ihres Managementsystems mit Ihren Produkten, Dienstleitungen und Prozessen sowie Ihr dargelegtes Niveau der Wirksamkeit Ihres Managementsystems – unter Berücksichtigung der Faktoren wie Jahreszeiten und Möglichkeiten der Zertifizierungen durch zum Beispiel temporäre Baustellen oder Tätigkeiten – einzubeziehen.

Re-Zertifizierung

Nach drei Jahren müssen Sie sich einer Re-Zertifizierung unterziehen, um sicherzustellen, dass Sie weiterhin den Anforderungen der Norm entsprechen. Das Re-Zertifizierungsaudit muss vor dem Zertifikatsaudit vollumfänglich durchgeführt worden sein, ansonsten wird ein Erst-Zertifizierungsaudit mit Stufe 1 und Stufe 2 relevant.

Unsere Kompetenz, Ihr Vorteil

PwC Certification Services als akkreditierte Zertifizierungsstelle

Zertifizierungen von Informationssicherheitsmanagementsystemen dürfen nur durch Zertifizierungsstellen erfolgen, die durch die nationale Akkreditierungsstelle nach DIN EN ISO/IEC 17021-1 akkreditiert wurden. PwC Certification Services ist eine solche durch die DAkkS (Deutsche Akkreditierungsstelle) akkreditierte Zertifizierungsstelle (Akkreditierungsnummer: D-ZM-16030-02-02) und daher Ihr kompetenter Zertifizierungspartner für einen normkonformen Nachweis Ihres ISMS durch einen unabhängigen und neutralen Dritten. Weitere Informationen zu unseren Akkreditierungen und Befugnissen finden Sie hier.

Dokumente zum Download

Gültige Zertifikate

Unsere Zertifikate schaffen Vertrauen! Sie bestätigen unseren Kunden die Konformität mit den jeweils zugrunde liegenden Normen und Standards und schaffen damit einen Mehrwert zur Vermarktung ihrer Dienstleistungen im globalen Wettbewerb. Mit der Zertifizierung verbunden ist das Recht, auf die von uns vergebenen Zertifikate nach festgelegten Regeln hinzuweisen. Das hilft unseren Kunden und schützt die Marke PwC.

Mehr zu unseren gültigen Zertifikaten